昨年末から猛威をふるっているらしいGumblar(ガンブラー)。

Gamblarと書かれる事も有りますがどちらも合っているそうで。ウィルスの類は発見した所で名前を決めるそうな。対策ソフトを出しているメーカーで違う事も良く有る事。

関連付ける為に書きますと、ウィルス感染やスパイウェア、マルウェア、トロイなど何でもですが、パソコンの使い方、要するにユーザ過失と判断される修理依頼は有料になる事が多いためご注意を。

過去に何度かネタにしましたが、良い新情報がまとめて入ったため更にまとめます。

Gumblarなどに感染するとどうなるか?

企業や大規模なサイトにも良く感染していますが、ガンブラーが仕込まれるとWebから感染します。分り易く例えると、私のPCに仕込まれて動作するとこのブログを読まれているパソコンに伝染し、更にそのパソコンがWeb制作などでFTPソフトを使っていると同様に感染し広まるという事です。

※FTPソフトとは、ファイルをWeb上に直接アップロードする事アプリケーション

ではFTP接続しなければ良いのかと言えばそうでも無く、感染したパソコンのネットワークにアップロード出来るPCが居れば伝染の可能性は有り。ウィルスなどの不具合症状として、OSのシステムファイルが破損したり起動出来ない、動作が重くなるなど体感でも実害は見えるかと。

ウィルス対策ソフトをインストールしておけば大丈夫か?

どうやってソフトで対策するか考えれば一目瞭然。

- ウィルスを作る人間が何らかの手段でばら撒く

- アンチウィルス会社が見張っており網に掛かる

- 仕組みや改ざんされるファイルやクセを特定

- 最新のパターンファイルとしてユーザのPCでアップデート

1から4までのタイムラグが有り、攻撃者はいかに速く広く感染させるかを目的とし、対策会社は短縮するといういたちごっこ。出た瞬間に対策されたら、それはウィルス対策している企業が作っているという事になります。

間違いだらけのGumblar対策(by.エフセキュアブログ)

企業のWeb担当は必見の内容。

全部引用するわけに行かない為、Q&AのQ部分のみ。

エフセキュアブログ : 間違いだらけのGumblar対策

http://blog.f-secure.jp/archives/50334036.html

- Q. OSだけでなくすべてのソフトウェアを最新版にアップデートしておけば大丈夫?

- Q. GumblarとはGENOウイルスの別名ですか、亜種ですか?

- Q. FTPサーバにアクセスできるIPアドレスを制限しておけば大丈夫ですか?

- Q. FTPのパスワードを変更すれば大丈夫ですか?

- Q. プライベートアドレスを使っていれば、バックドアには入られませんか?

- Q. バックドアで何をされるのですか?

- Q. 更新料のかかるウイルス対策ソフトを使っていれば大丈夫ですか?

- Q. 一度ウイルスを検知した気がしたのですが、もう一度アクセスすると検知します

- Q. 安物のウイルス対策ソフトのほうが検出率がいいような気がするのですが?

- Q. Webサイトが安全かどうかをチェックしてくれるサイトを使って調べれば大丈夫?

- .Q. 結局どうすればいいんですか?

答えはYes-Noでは全てNo。

少しでも気になる事が有ればしつこいですがリンク先のAnswerを。

ガンブラーの誤った情報にご注意ください (By.無題なブログ)

情報は常に上書きされ最新が本物。

Gumblarの事ならこちらのブログが激しくお勧め。

Yahoo!ブログ - 無題なブログ

http://blogs.yahoo.co.jp/noooo_spam/archive/2010/01/07

- × 単にウイルス対策ソフトを導入すればよい

- × 単に「Adobe Flash Player」と「Adobe Reader」を最新版にすればよい

- × 感染の確認方法は、sqlsodbc.chmのサイズ確認、regedit.exe/cmd.exeの起動確認・・・

- × ページが改ざんされてるか確認するには「GENOウイルスチェッカー」

- × 利用してるインターネット閲覧ソフトはFirefoxやOperaなので問題ない

- × 日本を標的としたサイバーテロだ

一部エフセキュアとかぶってはいますが日付はこちらが古く。

修理現場ではウィルスは駆除なぞせず再インストールになるため、専門外というか相当勉強になりました。GENOウィルスチェッカー、行ってみましたが昨年5月頃で更新が止まっております。

上記引用のみでは無く、次々更新されているためブックマークをお勧め。

企業がGumblar(亜種も含め)対策するには?

ページが勝手に改ざんされる、スクリプトを埋めまくられる為、ウィルスチェックが有り機能したとしても遅い。公開しているページ全てを一旦公開停止にする事になるため、メンテナンス画面を自動で などと、手動で修正していては手間は膨大。

早期発見する為には専用でSaaS型という方法がよろしいかと。

gredセキュリティサービス | 株式会社セキュアブレイン

http://www.securebrain.co.jp/products/gred/index.html

宣伝では有りませんが、トライアル有り、月額9000円または3万円で選択可能。確か、感染が確実な時は自動的にメンテナンス画面にするという機能も有ったとうろ覚え。

セキュアブレイン以外にも有ると思うため、安く速い方法を探して下さい。

Gumblar(亜種も)感染率を低くする方法とは?

個人レベルで最も効果的と思う方法は、感染手段となるAdobeReaderとJavaを消す事です。私は既にAdobeは消しておリフリーソフトを入れています。最新のAdobeReaderは速いですがあれは一部常駐しているからです。

PDF読むだけなら検索すれば多種多様。私が入れたフリーのPDFリーダー。

窓の杜 - Foxit Reader

http://www.forest.impress.co.jp/lib/offc/print/docviewer/foxitreader.html

twitterで聞いた所、中々評判はよろしいようで。使い勝手がやや違い、基本英語ですが無料で安全を買えるなら選択の余地無し。

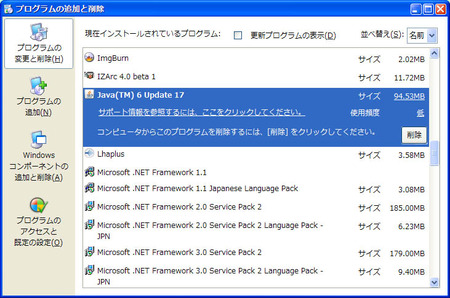

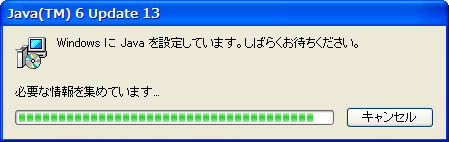

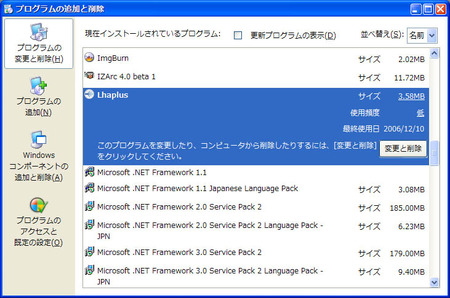

Javaは今から消します。

ラプラスは関係有りません。カーソルが移っただけ。

Javaは不要とは言えないため、不便になったり、どうしても使わざるを得ない状況になればまた入れます。どちらも無料なので、サイト管理者なら(そうでなくとも)とりあえず消して見るのはいかがでしょう。

いずれも消したく無い場合は、AdobeReaderのJavaScriptを切るなどどうぞ。

Gumblarに感染しない為に最低限やっておくこと | BTOパソコン.com

https://bto-pc.jp/repair/digimaga-net-falsification.html#gumblar091230

ウィルスなどへの完全な防御、対策は不可能

これらは全て感染率を可能な限り低くするという事。

しかし何もしないよりはした方が良いに決まっており、万一感染したとしてもサイト管理者が悪いかと言えば、何も対策していなければ悪いとも言えますが、最も悪いのは作って遊んでいる阿呆です。

企業では放置すれば信用問題になりかねず。更に悪い事に、Gumblarに感染しても挙動が出ずWebページも正常に表示されるという、気付かない事さえ有るようです。

これを書いたきっかけになった良記事がこちら。

シマンテック、「Gumblar」攻撃の新しいスクリプトを注意喚起 -INTERNET Watch

http://internet.watch.impress.co.jp/docs/news/20100112_341886.html

仕組みも分り易く詳しく書かれております。

コメントする ※要ユーザ登録&ログイン